引言

在当今数字化时代,服务器、VPS、主机和域名的安全至关重要。无论是个人博客还是大型企业,网络基础设施的安全性都直接影响业务连续性和数据保护。本文将探讨如何保障《180.76.76.76》相关的网络安全,包括配置、监控和最佳实践等方面。《180.76.76.76 安全》不仅是一个口号,更是一套系统性的防护措施。通过合理配置和持续监控,可以有效降低安全风险。

在讨论具体措施之前,我们需要明确几个核心概念。服务器是承载网站和应用程序的基础设施,VPS(虚拟专用服务器)是服务器的一种虚拟化形式,主机则泛指提供计算资源的设备。域名是网站的地址,与服务器IP地址绑定。理解这些概念有助于我们更好地实施安全策略。

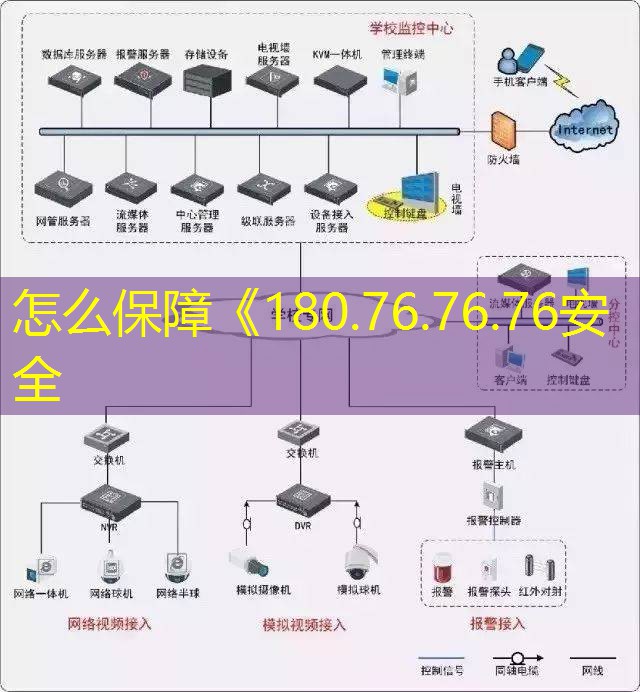

如何保障《180.76.76.76》的安全性

要保障《180.76.76.76》的安全性,首先需要确保服务器的配置正确。服务器的操作系统应保持最新状态,定期更新补丁以修复已知漏洞。例如,使用以下命令更新Linux系统:

sudo apt update && sudo apt upgrade -y其次,防火墙配置至关重要。使用iptables或ufw等工具限制不必要的端口访问。例如,只允许HTTP(80端口)和HTTPS(443端口)流量:

sudo ufw allow 80/tcp

sudo ufw allow 443/tcp

sudo ufw enable此外,密码管理也是关键。使用强密码并定期更换,避免使用默认密码。对于远程访问,建议使用SSH密钥而非密码认证。

什么是《180.76.76.76》的安全威胁

常见的《180.76.76.76》安全威胁包括DDoS攻击、恶意软件和未授权访问。DDoS攻击通过大量请求耗尽服务器资源,导致服务中断。恶意软件则可能窃取数据或破坏系统。未授权访问则可能通过弱密码或漏洞实现。

识别这些威胁后,需要采取针对性措施。对于DDoS攻击,可以使用云服务商提供的防护服务,如AWS Shield或Cloudflare。对于恶意软件,定期进行安全扫描是必要的。例如,使用ClamAV扫描病毒:

sudo apt install clamav

sudo clamscan /var/www/html未授权访问的防范则需要结合防火墙和入侵检测系统(IDS)。

怎么样监控《180.76.76.76》的安全状态

监控是保障安全的重要手段。可以使用日志分析工具,如ELK Stack(Elasticsearch、Logstash、Kibana),实时监控服务器日志。通过日志分析,可以及时发现异常行为。

此外,使用Nagios或Zabbix等监控系统,可以定期检查服务器性能和可用性。例如,使用Nagios监控CPU和内存使用率:

sudo apt install nagios3-nagios-nrpe-plugin

sudo systemctl start nagios3对于域名,DNSSEC可以防止DNS劫持。配置DNSSEC需要生成密钥并更新DNS记录。例如,使用bind配置DNSSEC:

key generate DNSSEC key

zonefile update with DNSSEC records哪里可以找到《180.76.76.76》的安全资源

丰富的安全资源可以帮助提升防护能力。OWASP(开放网络应用安全项目)提供大量安全指南和工具。NIST(美国国家标准与技术研究院)发布的安全标准也值得参考。

开源社区如GitHub上有许多安全工具和脚本。例如,可以使用fail2ban防止暴力破解:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo systemctl restart fail2ban此外,云服务商如AWS、Azure和Google Cloud都提供安全文档和最佳实践指南。

最好遵循哪些安全最佳实践

遵循安全最佳实践可以显著降低风险。首先,最小权限原则应被严格遵守。即只授予用户完成任务所需的最小权限。其次,定期备份是关键。可以使用rsync或Veeam等工具进行备份:

sudo rsync -avz /var/www/html /backup第三,多因素认证(MFA)可以增强账户安全。例如,使用Google Authenticator生成动态密码。最后,定期进行安全培训,提高团队的安全意识。

如何确保《180.76.76.76》的持续安全?

确保持续安全需要综合多种措施。首先,定期进行漏洞扫描,如使用Nessus或OpenVAS:

sudo apt install openvas

sudo gvm-setup其次,建立应急响应计划。明确在安全事件发生时,谁负责什么。最后,持续关注安全动态,及时调整策略。

《180.76.76.76》的防火墙应该如何配置?

防火墙配置应遵循“默认拒绝,明确允许”的原则。使用iptables或nftables限制入站和出站流量。例如,使用nftables拒绝所有未明确允许的入站流量:

nft add rule ip filter input iif != lo accept

nft add rule ip filter input accept此外,定期审查防火墙规则,确保没有冗余或过时的规则。

如何检测《180.76.76.76》上的恶意软件?

检测恶意软件需要综合多种方法。首先,使用杀毒软件进行定期扫描。其次,监控系统日志,寻找异常行为。例如,查看SSH登录日志:

sudo tail -f /var/log/auth.log此外,使用Honeypots可以诱捕攻击者,帮助识别潜在威胁。

香港服务器租用

香港服务器租用